Растущая популярность Mac OS X не только обеспечивает Apple хороший доход и приличные продажи, которыми можно хвастаться перед конкурентами, но и провоцирует хакеров на поиск уязвимостей и написание разного рода вредоносного ПО, от чего количество троянских программ для Mac постоянно увеличивается.

Растущая популярность Mac OS X не только обеспечивает Apple хороший доход и приличные продажи, которыми можно хвастаться перед конкурентами, но и провоцирует хакеров на поиск уязвимостей и написание разного рода вредоносного ПО, от чего количество троянских программ для Mac постоянно увеличивается.

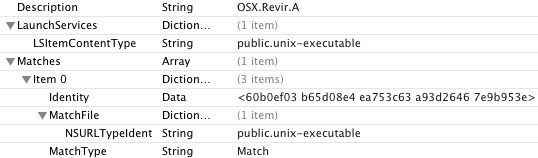

Очередной троян был описан ресурсом CNET еще на прошлой неделе. Он состоит из двух частей, первая из которых известна как OSX/Revir.A и представляет из себя обычный PDF-документ с какой-то пламенной речью на китайском, отвлекающей пользователя от процесса установки настоящей «гадости» — бэкдора OSX/Imuler.A.

Он-то и представлял определенную опасность, поскольку прописывался в системе (в Launch Agents) и запускался при каждом включении компьютера. Данный бэкдор соединялся с удаленным сервером для отправки текущего имени пользователя в системе и MAC-адресов его сетевых адаптеров, плюс мог либо собирать некоторые пользовательские файлы, либо делать скриншоты запущенных окон с последующей отправкой их на тот же самый веб-узел.

Реакция Apple на эту угрозу не заставила долго ждать — компания просто обновила базу Xprotect (встроенная система для борьбы с вредоносными программами в Snow Leopard и Lion). Похожим образом ранее осуществлялась борьба с более известным MacDefender.

Правда, вслед за решением данной проблемы возникла еще одна угроза для пользователей Mac OS X — новый троян, известный как OSX/Flashback.A, маскируется под установочный пакет Flash-плеера, вводя пользователей в заблуждение и заставляя их ввести пароль от учетной записи администратора. Правда, отличие от работы предыдущих аналогичных версий «троянского флеш-плеера» все-таки есть: старые программы меняли файлы в системе, а новая действует немного изобретательней.

Первым делом она отключает функции сетевой безопасности, после чего пытается внедрить вредоносный код во все запущенные пользователем приложения для получения и отправки на удаленный сервер как персональных данных, так и специфической информации о компьютере. Ожидается, что в самое ближайшее время Apple вновь обновит Xprotect, добавив в него определение и этого псевдо-установщика Flash.

А пока что я могу порекомендовать читателям несколько вещей. Во-первых, будьте внимательны и не вводите пароль от учетной записи с привилегиями администратора (чаще всего это будет пароль от вашего аккаунта), если не знаете, какая именно программа его запрашивает.

Во-вторых, требуется отключить автоматическое открытие некоторых типов файлов после их загрузи. Для этого в Safari заходим в Настройки > Общие (Cmd+,) и отключаем чекбокс «Открывать „безопасные“ файлы после их загрузки» в самом низу окна.

В-третьих, если вам действительно требуется флеш-плеер, не поленитесь сходить на официальный сайт компании Adobe и загрузите установщик оттуда (а для просмотра видео с YouTube или Vimeo уже давным-давно пора пользоваться HTML5 video). И не доверяйте сомнительным сайтам, предлагающим скачать «свой собственный» флеш.

Последние комментарии